W erze, w której informacje o naruszeniach danych i zagrożeniach cybernetycznych są zbyt powszechne, konieczne jest skoncentrowanie się na solidnych środkach bezpieczeństwa cybernetycznego. Dziś przejdziemy do podstaw wdrożenia strategii bezpieczeństwa cybernetycznego, kierowanej przez Ramy bezpieczeństwa cybernetycznego NIST (CSF).

Zrozumienie ram bezpieczeństwa cybernetycznego NIST

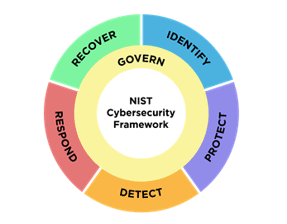

NIST Cybersecurity Framework jest kompleksowym przewodnikiem, który ma pomóc organizacjom w zarządzaniu i zmniejszaniu ryzyka cyberbezpieczeństwa. Składa się z pięciu głównych funkcji, z których każdy ma kluczowe znaczenie dla stworzenia solidnej strategii bezpieczeństwa cybernetycznego:

- Identyfikacja: Funkcja ta obejmuje zrozumienie zagrożeń cyberbezpieczeństwa dla systemów, aktywów, danych i zdolności oraz zarządzanie nimi. To fundamentalny krok, który wyznacza scenę dla innych funkcji.

- Chronić: Funkcja Protect obejmuje zabezpieczenia zapewniające bezpieczne świadczenie usług krytycznych. Obejmuje to kontrolę dostępu, bezpieczeństwo danych i procesy utrzymania.

- Wykryj: Funkcja ta koncentruje się na szybkiej identyfikacji zdarzeń cyberbezpieczeństwa. Wdrażanie rozwiązań stałego monitorowania pomaga we wczesnym wykrywaniu potencjalnych naruszeń.

- Odpowiedź: W przypadku incydentu związanego z bezpieczeństwem cybernetycznym funkcja Respond obejmuje działania niezbędne do zajęcia się skutkami i zarządzania nimi. Chodzi o planowanie reakcji na incydenty, komunikację i analizę.

- Odzyskiwanie: Funkcja "Odzyskiwanie" umożliwia terminowe odzyskanie normalnych operacji po zdarzeniu cyberbezpieczeństwa. Obejmuje to planowanie odporności i przywracanie zdolności lub usług, które były osłabione.

Wkraczanie na cyberbezpieczeństwo Podróż

Uruchomienie strategii bezpieczeństwa cybernetycznego może być zniechęcającym zadaniem. Na szczęście, NIST CSF oferuje uporządkowane podejście, aby pomóc organizacjom poruszać się po tym złożonym terenie. Zgodnie z ramami, pierwszą i najbardziej krytyczną kontrolą do wdrożenia jest Identyfikacja funkcja.

Dlaczego zacząć od identyfikacji?

Funkcja Identyfikacja służy jako podstawa solidnej strategii bezpieczeństwa cybernetycznego. Umocnia ona organizacje do uzyskania kompleksowego zrozumienia ich środowiska, obejmującego aktywa, dane i ryzyko. Poprzez dokładne zrozumienie tego, co wymaga ochrony, przedsiębiorstwa mogą skutecznie nadać priorytet swoim wysiłkom na rzecz bezpieczeństwa cybernetycznego.

Kluczowe kroki w funkcji identyfikacji

- Zarządzanie aktywami: Wymaga to odkrycia wszystkich zasobów fizycznych i cyfrowych. Szczegółowy inwentarz pomaga organizacjom wiedzieć, co mają, gdzie się znajdują, i jego znaczenie.

- Środowisko biznesu: Kluczowe znaczenie ma zrozumienie roli organizacji w łańcuchu dostaw i szerszym kontekście biznesowym. Ta wnikliwość pomaga w identyfikacji potencjalnych zagrożeń i słabych punktów.

- Zarządzanie: Ustanowienie polityki, procedur i struktur zarządzania zapewnia spójne podejście do bezpieczeństwa cybernetycznego w całej organizacji.

- Ocena ryzyka: Identyfikacja i ocena ryzyka pomaga organizacjom zrozumieć potencjalne zagrożenia i ich wpływ. Ten krok ma zasadnicze znaczenie dla skuteczności zarządzanie ryzykiem.

- Zarządzanie ryzykiem Strategia: Określanie strategii tolerancji na ryzyko i ograniczania ryzyka pozwala organizacjom na nadanie priorytetu działaniom i efektywne przydzielanie zasobów.

Zarządzanie aktywami: Serce identyfikacji

Wśród tych kluczowych kroków zarządzanie aktywami jest szczególnie istotne. Obejmuje on stworzenie kompleksowego spisu wszystkich sprzętu, oprogramowania, danych i innych aktywów, zrozumienie ich roli i znaczenia oraz określenie własności i odpowiedzialności za każdy składnik aktywów. Proces ten ma charakter fundamentalny, ponieważ:

- Widoczność: Wiedza, jakie aktywa istnieją i ich znaczenie pomaga priorytetowo traktować wysiłki w zakresie bezpieczeństwa.

- Własność i odpowiedzialność: Wyraźna identyfikacja właściciela i odpowiedzialnego za każdy składnik aktywów zapewnia odpowiedzialność.

- Priorytetyzacja ryzyka: Poprzez zrozumienie znaczenia aktywów organizacje mogą lepiej chronić aktywa krytyczne i efektywniej rozdzielać zasoby.

Dostosowanie do celów biznesowych

Począwszy od funkcji Identyfikacja zapewnia, że kolejne kontrole są ugruntowane w solidnym zrozumieniu unikalnego kontekstu i potrzeb organizacji. Podejście to nie tylko zwiększa bezpieczeństwo, ale również dostosowuje się do celów biznesowych, zapewniając zrównoważoną i skuteczną strategię bezpieczeństwa cybernetycznego.

Zakończenie

Podsumowując, w miarę coraz bardziej cyfrowego świata cyberbezpieczeństwo staje się ważniejsze niż kiedykolwiek. Wprowadzenie w tę podróż ram bezpieczeństwa cybernetycznego NIST i rozpoczęcie od funkcji identyfikacji stanowi solidny fundament solidnej i odpornej strategii bezpieczeństwa cybernetycznego. Poprzez zrozumienie zasobów i zarządzanie nimi organizacje mogą lepiej chronić się przed stale zmieniającymi się zagrożeniami cybernetycznymi.

0 Uwagi